Autor:

Eric Farmer

Data De Criação:

9 Marchar 2021

Data De Atualização:

1 Julho 2024

Contente

- Passos

- Método 1 de 3: espionagem por computador

- Método 2 de 3: Espionagem Corporativa

- Método 3 de 3: Espionagem em sua vida pessoal

- Pontas

Espiões não existem apenas nos filmes de James Bond. A espionagem computacional e corporativa são dois métodos comuns de espionar pessoas e roubar dados no mundo moderno. Também existe sempre o perigo de ser perseguido e espionado, sobretudo graças à tecnologia de que dispõe o determinado e determinado espião. Se você tem motivos para acreditar que você ou sua empresa estão sendo rastreados, há várias maneiras de identificar espiões. Esteja totalmente armado para evitar ser vítima de intrusos.

Passos

Método 1 de 3: espionagem por computador

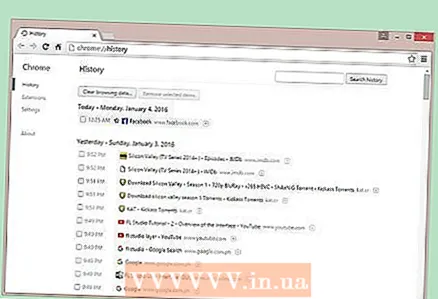

1 Verifique o histórico do seu navegador. Se a lista contiver sites ou páginas suspeitas que você não visitou, é possível que o seu computador esteja sendo usado por outras pessoas. Além disso, se o histórico de pesquisa foi apagado e você não o fez, então outra pessoa pode estar envolvida. Neste caso, você é monitorado por meio de acesso direto ao seu PC.

1 Verifique o histórico do seu navegador. Se a lista contiver sites ou páginas suspeitas que você não visitou, é possível que o seu computador esteja sendo usado por outras pessoas. Além disso, se o histórico de pesquisa foi apagado e você não o fez, então outra pessoa pode estar envolvida. Neste caso, você é monitorado por meio de acesso direto ao seu PC. - Lembre-se de desligar o computador após o uso ou definir uma senha forte que inclua letras, números e símbolos para proteger o dispositivo de usuários não autorizados.

2 Verifique se há software de terceiros em seu computador. Esses programas funcionam em redes de computadores virtuais e permitem que você acesse remotamente o seu computador enquanto ele está ligado. Muitas pessoas usam programas como LogMeIn ou GoToMyPC para trabalhar remotamente. Se você tiver esse programa instalado e um estranho descobrir suas informações de login, ele poderá acessar seu PC de um local remoto.

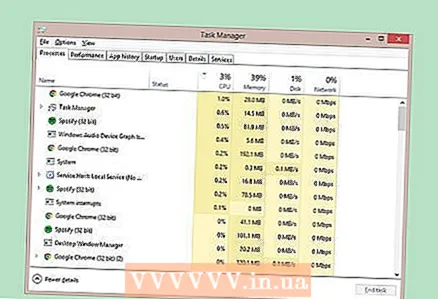

2 Verifique se há software de terceiros em seu computador. Esses programas funcionam em redes de computadores virtuais e permitem que você acesse remotamente o seu computador enquanto ele está ligado. Muitas pessoas usam programas como LogMeIn ou GoToMyPC para trabalhar remotamente. Se você tiver esse programa instalado e um estranho descobrir suas informações de login, ele poderá acessar seu PC de um local remoto.  3 Monitore a velocidade do seu computador e outros dispositivos. Se a velocidade começar a diminuir, uma situação semelhante pode ser causada pela vigilância sobre você pela Internet.O software de rastreamento usa muita memória e torna o computador lento. Visualize aplicativos em execução em seu PC para programas desconhecidos.

3 Monitore a velocidade do seu computador e outros dispositivos. Se a velocidade começar a diminuir, uma situação semelhante pode ser causada pela vigilância sobre você pela Internet.O software de rastreamento usa muita memória e torna o computador lento. Visualize aplicativos em execução em seu PC para programas desconhecidos. - Programas antivírus comerciais populares como Symantec, McAfee e Norton podem detectar software malicioso.

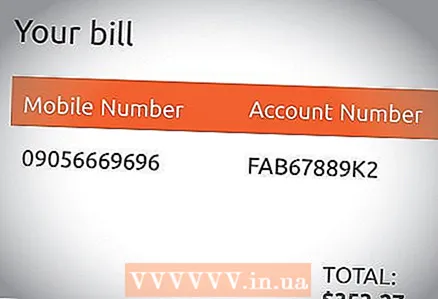

4 Verifique as faturas. Se terceiros tiverem acesso aos seus dispositivos, eles também podem ter acesso às suas informações pessoais, que podem ser usadas para roubar sua identidade. Além disso, o spyware no telefone usa o sistema de navegação GPS para enviar dados de rastreamento, o que pode aumentar as contas de celular.

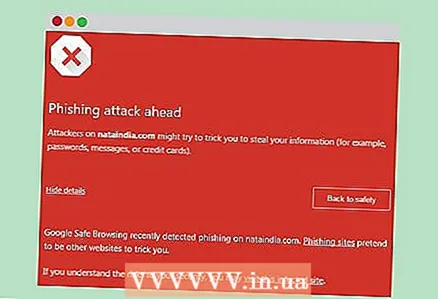

4 Verifique as faturas. Se terceiros tiverem acesso aos seus dispositivos, eles também podem ter acesso às suas informações pessoais, que podem ser usadas para roubar sua identidade. Além disso, o spyware no telefone usa o sistema de navegação GPS para enviar dados de rastreamento, o que pode aumentar as contas de celular.  5 Downloads de sites não confiáveis. Ao baixar dados de páginas da Internet, sempre use o sistema de segurança do seu computador para verificar a confiabilidade do site. Ao baixar arquivos de sites marcados como inseguros, existe o risco de fornecer acesso ao seu computador a terceiros.

5 Downloads de sites não confiáveis. Ao baixar dados de páginas da Internet, sempre use o sistema de segurança do seu computador para verificar a confiabilidade do site. Ao baixar arquivos de sites marcados como inseguros, existe o risco de fornecer acesso ao seu computador a terceiros.

Método 2 de 3: Espionagem Corporativa

1 Informações importantes da empresa e acesso aos dados. Pense no tipo de informação em que seus concorrentes podem estar interessados. Isso pode ser uma pesquisa importante, estratégia corporativa ou até mesmo resumos contábeis. Se pessoas não autorizadas obtiverem acesso a tais informações, a situação pode incluir todos os sinais de espionagem corporativa.

1 Informações importantes da empresa e acesso aos dados. Pense no tipo de informação em que seus concorrentes podem estar interessados. Isso pode ser uma pesquisa importante, estratégia corporativa ou até mesmo resumos contábeis. Se pessoas não autorizadas obtiverem acesso a tais informações, a situação pode incluir todos os sinais de espionagem corporativa.  2 Atividades legais e ilegais. Na maioria das vezes, a espionagem corporativa envolve a busca e análise de informações publicamente disponíveis. Esses dados podem incluir uma lista de funcionários, planos para eventos ou vendas futuras, mudanças recentes na estrutura da empresa. Uma pessoa que obtém informações por meio de métodos legais pode representar uma ameaça à empresa e ainda não cometer atividade criminosa. Apenas fraude, roubo e penetração, furto e outras atividades ilegais são a razão para acusações de espionagem corporativa e procedimentos legais subsequentes.

2 Atividades legais e ilegais. Na maioria das vezes, a espionagem corporativa envolve a busca e análise de informações publicamente disponíveis. Esses dados podem incluir uma lista de funcionários, planos para eventos ou vendas futuras, mudanças recentes na estrutura da empresa. Uma pessoa que obtém informações por meio de métodos legais pode representar uma ameaça à empresa e ainda não cometer atividade criminosa. Apenas fraude, roubo e penetração, furto e outras atividades ilegais são a razão para acusações de espionagem corporativa e procedimentos legais subsequentes. - Alguns funcionários podem postar inadvertidamente informações em suas páginas pessoais nas redes sociais, relatando a situação no escritório, contratando ou demitindo. Essas informações podem ser muito úteis para espiões corporativos, e os dados serão obtidos de forma totalmente legal.

3 Observe rostos desconhecidos. Há pessoas no prédio ou escritório que você não reconhece? Em muitas empresas, é impossível lembrar os rostos de todos os funcionários, portanto, estranhos podem entrar sorrateiramente no prédio pela porta dos fundos ou entrar com o resto da organização.

3 Observe rostos desconhecidos. Há pessoas no prédio ou escritório que você não reconhece? Em muitas empresas, é impossível lembrar os rostos de todos os funcionários, portanto, estranhos podem entrar sorrateiramente no prédio pela porta dos fundos ou entrar com o resto da organização. - Isso só ajudará você a perceber a pessoa que não deveria estar na sala. Sua empresa deve ter um processo claro de denúncia de violações de segurança. Relate a situação de acordo com os regulamentos em vigor.

4 Preste atenção às atividades incomuns. Observe as ações de seus funcionários quanto a comportamentos incomuns. Se alguém começar a ver mais arquivos do que o normal, ou o fizer de outro lugar (por exemplo, de casa), então é possível que ele esteja coletando dados para terceiros.

4 Preste atenção às atividades incomuns. Observe as ações de seus funcionários quanto a comportamentos incomuns. Se alguém começar a ver mais arquivos do que o normal, ou o fizer de outro lugar (por exemplo, de casa), então é possível que ele esteja coletando dados para terceiros. - Examinar o conteúdo de latas de lixo é uma maneira fácil de reunir informações sobre uma empresa. Se você observar uma pessoa vasculhando as latas de lixo de sua empresa (e não se trata de um funcionário tentando encontrar um documento descartado acidentalmente), pode ser que ele seja um espião corporativo.

5 Métodos de engenharia social. Freqüentemente, os espiões corporativos apenas falam com as pessoas e fazem perguntas importantes. Eles podem ligar e se passar por funcionários que esqueceram seu nome de usuário ou senha. Tente perceber perguntas estranhas ou tentativas de intimidar a pessoa para obter as informações de que você precisa.

5 Métodos de engenharia social. Freqüentemente, os espiões corporativos apenas falam com as pessoas e fazem perguntas importantes. Eles podem ligar e se passar por funcionários que esqueceram seu nome de usuário ou senha. Tente perceber perguntas estranhas ou tentativas de intimidar a pessoa para obter as informações de que você precisa. - Além disso, os chamados esquemas de "phishing" podem ser usados, quando um estranho se apresenta como um funcionário do departamento de informações ou outro funcionário importante da empresa e tenta descobrir senhas ou vários dados.

- Treine os funcionários para prestar atenção a certas perguntas importantes ou certas pistas sociais que podem estar escondendo tentativas de espionagem. Estabeleça uma ordem clara de comunicação das informações classificadas. Se a ordem não for seguida, é um sinal direto de perigo.

Método 3 de 3: Espionagem em sua vida pessoal

1 Observe o que está ao seu redor. Não ande na rua com fones de ouvido ou olhando para o telefone. Isso torna mais fácil persegui-lo porque você não segue o que está acontecendo ao seu redor.

1 Observe o que está ao seu redor. Não ande na rua com fones de ouvido ou olhando para o telefone. Isso torna mais fácil persegui-lo porque você não segue o que está acontecendo ao seu redor.  2 Cuidado com os outros carros. Preste atenção aos carros discretos. Como regra, os espiões não escolhem veículos chamativos. Além disso, comece a notar carros familiares que pertencem a pessoas que você conhece, porque elas também podem ter motivos para segui-lo.

2 Cuidado com os outros carros. Preste atenção aos carros discretos. Como regra, os espiões não escolhem veículos chamativos. Além disso, comece a notar carros familiares que pertencem a pessoas que você conhece, porque elas também podem ter motivos para segui-lo. - Enquanto dirige, tente diminuir um pouco a velocidade e veja se o motorista do carro que o segue faz o mesmo. Na rodovia, tente mudar de faixa e veja o que o outro motorista faz.

- É improvável que um espião o siga em um carro caro e brilhante. Eles geralmente usam máquinas imperceptíveis que se dissolvem no fluxo e não atraem a atenção. Se você parece estar sendo seguido, procure sinais distintivos, como placas em seu carro.

3 Localize câmeras escondidas. Existem muitas câmeras pequenas que podem ser facilmente esquecidas. Eles podem ser instalados em locais escondidos ou embutidos em outro objeto para registrar discretamente suas ações. Essas câmeras são diminutas em tamanho, então tente notar coisas que são pequenas que podem parecer fora do lugar, bem como fios estranhos que à primeira vista não levam a lugar nenhum.

3 Localize câmeras escondidas. Existem muitas câmeras pequenas que podem ser facilmente esquecidas. Eles podem ser instalados em locais escondidos ou embutidos em outro objeto para registrar discretamente suas ações. Essas câmeras são diminutas em tamanho, então tente notar coisas que são pequenas que podem parecer fora do lugar, bem como fios estranhos que à primeira vista não levam a lugar nenhum. - Use seu smartphone para detectar câmeras. Apague as luzes da sala e ligue a câmera do smartphone. Inspecione a sala através das lentes. As câmeras de visão noturna enviam sinais vermelhos brilhantes (graças aos quais podem ver no escuro), que serão visíveis na tela do smartphone. Isso ajudará você a encontrar câmeras escondidas.

- Vários dispositivos para localizar câmeras ocultas podem ser adquiridos hoje. Um pequeno aparelho produz um sinal de luz vermelha de alta frequência, com o qual você precisa explorar a sala. Essa luz refletirá lentes, chips ou fontes de luz infravermelha.

4 Encontre dispositivos de escuta. Se o seu telefone emitir sons estranhos mesmo depois de encerrar uma chamada, você pode ser ouvido. Dispositivos de escuta também podem interferir em dispositivos eletrônicos, como televisores e rádios.

4 Encontre dispositivos de escuta. Se o seu telefone emitir sons estranhos mesmo depois de encerrar uma chamada, você pode ser ouvido. Dispositivos de escuta também podem interferir em dispositivos eletrônicos, como televisores e rádios.  5 Esteja ciente de redes Wi-Fi incomuns. Dispositivos ocultos, como câmeras ou dispositivos de gravação, podem usar redes Wi-Fi para transferir dados. Se o seu telefone ou laptop captar um sinal forte em sua casa que não pertence à sua rede, é possível que essa rede esteja sendo usada por terceiros.

5 Esteja ciente de redes Wi-Fi incomuns. Dispositivos ocultos, como câmeras ou dispositivos de gravação, podem usar redes Wi-Fi para transferir dados. Se o seu telefone ou laptop captar um sinal forte em sua casa que não pertence à sua rede, é possível que essa rede esteja sendo usada por terceiros.

Pontas

- Muitas empresas monitoram os computadores e a atividade de rede de seus funcionários, portanto, não se surpreenda se você estiver sendo monitorado durante o horário comercial.

- Leia livros e artigos sobre como se tornar um espião. Eles podem conter pistas que permitirão que você localize o espião na vida real.

- Se você está sendo assediado ou enviado cartas com ameaças e chantagem, você precisa entrar em contato com urgência com as agências de aplicação da lei. As ações do agressor podem não estar relacionadas à espionagem de forma alguma, mas a segurança está em primeiro lugar.