Autor:

Laura McKinney

Data De Criação:

7 Abril 2021

Data De Atualização:

1 Julho 2024

Contente

Este artigo wikiHow ensina como tornar suas contas, dispositivos móveis, firewalls, computadores e rede seguros.

Passos

Método 1 de 4: Proteja sua conta

- Gere senhas complexas. As senhas usadas para acessar suas contas em aplicativos ou sites devem conter vários números, combinar letras maiúsculas e minúsculas e conter caracteres particularmente difíceis de adivinhar.

- Não use a mesma senha para mais de um site ou conta. Isso ajuda a minimizar os danos a você se o hacker obtiver uma de suas senhas.

- Use um gerenciador de senhas. O gerenciador de senhas armazena e preenche automaticamente as informações para você em vários sites diferentes, permitindo que você crie senhas exclusivas e complexas para cada página sem ter que se preocupar em digitar as senhas. importar muitas vezes. Embora seja óbvio que você também deve proteger sua senha, o gerenciador de senhas tornará seu dispositivo mais seguro.

- Alguns dos gerenciadores de senhas de terceiros mais populares incluem "Dashlane 4", "LastPass 4.0 Premium", "Sticky Password Premium" e "LogMeOnce Ultimate".

- A maioria dos navegadores possui um gerenciador de senhas integrado para armazenar e criptografar suas senhas.

Não revele a senha. Este conselho pode parecer óbvio, mas vale a pena reiterar: Exceto para alguns serviços escolares, você não deve nem tem a obrigação de fornecer uma senha para o administrador do site para eles acessarem. sua conta.- Essa lógica também se aplica a pessoas na indústria de tecnologia da informação, representando a Microsoft ou a Apple.

- Da mesma forma, não divulgue a terceiros a senha ou PIN do seu tablet ou telefone. Até mesmo seus amigos podem involuntariamente cuspir a senha.

- Se você tiver que fornecer sua senha para outra pessoa por algum motivo, será necessário alterá-la assim que terminar de usar sua conta.

Altere sua senha com freqüência. Além de manter suas senhas em segredo, é uma boa ideia alterar as senhas em várias contas e dispositivos pelo menos a cada seis meses.- Certifique-se de não usar uma senha dupla (por exemplo, sua senha do Facebook deve ser diferente da sua conta bancária ...).

- Ao alterar sua senha, você deve alterá-la completamente. Não substitua apenas uma letra por outra.

- Use autenticação de dois fatores. Este método requer que você insira um código enviado a você por mensagem de texto ou outro serviço para acessar sua conta após digitar seu nome de usuário e senha. Isso torna mais difícil para os hackers roubarem suas informações, mesmo que já saibam sua senha.

- A maioria dos principais sites, incluindo redes sociais populares, possui autenticação de dois fatores integrada. Verifique as configurações da sua conta para saber como ativar esse recurso.

- Você tem permissão para configurar a autenticação de dois fatores para sua conta do Google.

- Alguns dos aplicativos mais populares para receber mensagens de texto são Google Authenticator e Microsoft Authenticator.

- Leia a política de privacidade com atenção. Qualquer empresa que possui suas informações deve ter uma política de privacidade definindo como eles vão usá-los e até que ponto são compartilhados com outras pessoas.

- Muitas pessoas têm o hábito de clicar em sim na política de privacidade, mesmo sem lê-la. Se você se sentir um pouco cansado ao ler com atenção, você deve pelo menos dar uma olhada rápida para ver como seus dados serão usados.

- Se você discordar de uma cláusula da política de privacidade ou não se sentir confortável, pode ser necessário reconsiderar o compartilhamento de informações com essa empresa.

Saia de suas contas após terminar de usá-las. Fechar a janela do navegador não é suficiente, portanto, certifique-se de clicar (ou tocar) no nome da sua conta e selecionar Sair (ou Sair) para fazer logout manualmente da sua conta e remover as informações de login do site.

Certifique-se de inserir uma senha no site oficial. Existem muitas formas de phishing por aí, como um site malicioso fingindo ser uma página de login de sua rede social ou uma conta bancária - que é uma das maneiras mais simples de hackear sua conta. Uma maneira de identificar uma página falsa é olhar para o URL da página: se for muito parecido (mas não for) com o URL do site confiável (por exemplo, vendo "Faecbook" em vez de "Facebook"), é uma página falso.- Exemplo: você só deve inserir informações de login do Twitter na página oficial do Twitter. Não faça isso em outro site que solicite suas informações de login para compartilhar uma postagem ou algo parecido.

- A exceção é quando uma universidade usa um serviço existente (como o Gmail) por meio de sua página inicial.

Método 2 de 4: Proteja seu telefone

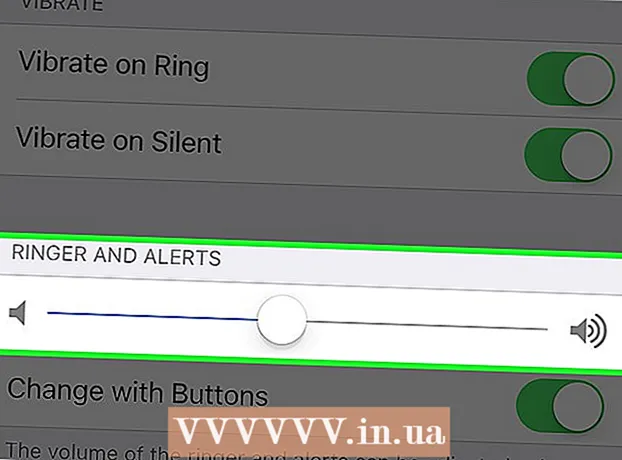

- Altere a senha do telefone com freqüência. O primeiro passo para lutar contra os bandidos que tentam ver ou roubar seus dados é definir senhas difíceis de adivinhar e alterá-las com frequência.

- Certifique-se de mudar para uma senha totalmente nova a cada vez - Não altere apenas um número em sua senha.

- Na maioria dos telefones, você pode definir senhas "complexas" ou "avançadas" para incluir letras e caracteres, além de caracteres numéricos regulares.

- Use o Touch ID, se possível. Embora ainda seja necessário definir uma senha para a tela de bloqueio do telefone, é recomendável usar o Touch ID em qualquer dispositivo compatível para pagar por uma variedade de coisas e outros serviços disponíveis.

- Como sempre, reduzir o tempo necessário para digitar senhas em qualquer plataforma é sempre obrigatório.

- Navegue com um aplicativo da web seguro. Embora navegadores de terceiros como Tor ou Dolphin possam parecer atraentes, sincronizar sua conta Google Chrome ou Safari com seu telefone e computador evita que você tenha que redigitar suas senhas salvas e salvá-las. proteja seu dispositivo de sites inseguros.

Atualize o equipamento e o software imediatamente. Assim que houver uma atualização de alguma coisa, desde o aplicativo do Facebook no seu telefone até todo o sistema operacional, você deve atualizá-lo o mais rápido possível.- Muitas atualizações são correções que ajudam a corrigir pontos fracos e problemas de segurança.Sem atualizações de software oportunas, os pontos fracos do equipamento podem ser explorados e se tornarem alvos de ataque.

- Aproveite o recurso que baixa automaticamente todas as atualizações, se disponíveis. Você evitará muitos problemas.

Carregue seu telefone em portas USB confiáveis. Isso inclui uma porta USB no computador e no carro (se disponível). Portas USB públicas, como as que você vê em cafés, podem revelar suas informações.

- Por esse motivo, você deve trazer o conector de alimentação e o cabo USB com você se for viajar.

- Evite desbloquear (ou fazer o root) de seu telefone ou usar aplicativos não ortodoxos. Tanto o iPhonev quanto o Android têm camadas de segurança que podem ser quebradas por jailbreak ou root no dispositivo, respectivamente, mas isso tornará seu telefone mais vulnerável a ataques e infecções, o que antes era impossível. Da mesma forma, baixar um aplicativo de uma fonte desconhecida (também conhecido como "carregamento lateral" do aplicativo) aumenta muito o risco de infecção por malware.

- Os telefones Android vêm com uma ferramenta de segurança integrada que impede o download de aplicativos de fontes desconhecidas. Se você optar por desativar este recurso (na guia Segurança em Configurações), é necessário verificar cuidadosamente a página da Web que contém o aplicativo para download antes de prosseguir com o download.

Método 3 de 4: Proteja seu computador

- Criptografia do disco rígido. Se o seu disco rígido estiver criptografado, o hacker não conseguirá ler os dados armazenados nele, mesmo se tiver acesso ao seu disco rígido. Embora você tenha tomado muitas medidas para impedir o acesso, a criptografia é outro método que ajuda a manter suas informações seguras.

- Para Mac FileVault é um recurso de criptografia para Mac. Você pode ativar esse recurso clicando no ícone da maçã no canto superior esquerdo da tela do Mac, clicando em Preferências do Sistema, clique no ícone segurança e privacidade, clique na guia FileVault, então clique Ativar FileVault. Talvez você precise clicar no ícone de cadeado primeiro e, em seguida, digitar a senha da conta de administrador do Mac.

- Para janelas - BitLocker é o recurso de criptografia padrão do Windows. Para habilitar este recurso, basta digitar "bitlocker" na barra Iniciar pesquisa, clicar na opção "Criptografia de unidade de disco Bitlocker" e clicar em Ligue o BitLocker. Lembre-se de que os usuários do Windows 10 Home não terão acesso ao BitLocker sem atualizar para o Windows 10 Pro.

- Instale a atualização assim que estiver disponível. Além das melhorias de desempenho, as atualizações do sistema também melhoram a segurança.

- Faça backup dos dados regularmente. Não importa quão boa seja a camada de segurança, ainda é possível que seus dados sejam expostos. O motivo pode ser hackeado ou simplesmente um erro do computador. Fazer backup dos dados ajuda a garantir que você não perca nada.

- Há uma variedade de serviços em nuvem que você pode usar para fazer backup de seus dados. Verifique novamente a segurança desses serviços antes de usá-los. Embora você possa se sentir tentado pelo serviço mais acessível, ainda assim deseja garantir que seus dados sejam mantidos com segurança.

- Você também pode usar um disco rígido externo criptografado para fazer backup dos dados. Configure seu computador para fazer backup automático todos os dias, quando você não estiver usando normalmente o computador.

- Não clique em links suspeitos ou responda a e-mails estranhos. Se você receber um e-mail estranho ou de um remetente que você não conhece, considere isso como um hack de um bandido. Evite clicar em qualquer link ou fornecer informações pessoais ao remetente.

- Lembre-se de que apenas responder ao e-mail é suficiente para informar ao remetente que seu endereço de e-mail é válido e está em uso. Embora você possa pensar em responder com sarcasmo, saiba que isso dá ao bandido as informações necessárias para hackear sua conta.

- Instale ou ative o firewall. Os computadores Windows e Mac têm firewalls (firewalls) que ajudam a impedir que hackers tenham acesso ao seu computador. No entanto, na maioria dos computadores, o firewall não é ativado por padrão.

- Vá para as configurações de segurança do seu computador e navegue até as configurações de "firewall". Aqui, certifique-se de que o firewall esteja ativado e bloqueando conexões externas.

- Se você estiver usando wireless, seu roteador também deve ter um firewall.

- Permitir senha de firmware. Se o seu computador tiver esta opção disponível, peça ao usuário para inserir a senha antes de reiniciar a partir da unidade ou entrar no modo de usuário único. Os hackers geralmente não conseguem obter a senha do firmware, a menos que já tenham acesso ao seu computador. No entanto, você deve ter muito cuidado para não esquecer ou perder sua senha porque é difícil recuperá-la. Como gerar a senha do firmware é o seguinte:

- Em Mac Reinicie o seu Mac e mantenha pressionada a tecla ⌘ Comando e R quando o dispositivo é inicializado. Clique Serviços de utilidade pública, clique Utilitário de senha de firmware, clique Ativar senha de firmwaree, em seguida, crie sua senha.

- Em janelas Reinicialize o computador e mantenha pressionada a tecla BIOS (geralmente Esc, F1, F2, F8, F10, ou Del) quando o computador é inicializado. Use as teclas de seta para selecionar a opção de senha e, em seguida, digite a senha desejada.

- Desligue o acesso remoto. Embora às vezes você precise acessar seu computador remotamente, ou permitir que alguém faça isso (por exemplo, quando o suporte técnico é necessário), é uma boa ideia desligá-lo, basta ligá-lo. toda vez que você precisar.

- Permitir o acesso remoto significa "deixar a porta aberta", tornando mais fácil para hackers invadirem seu computador e roubarem seus dados.

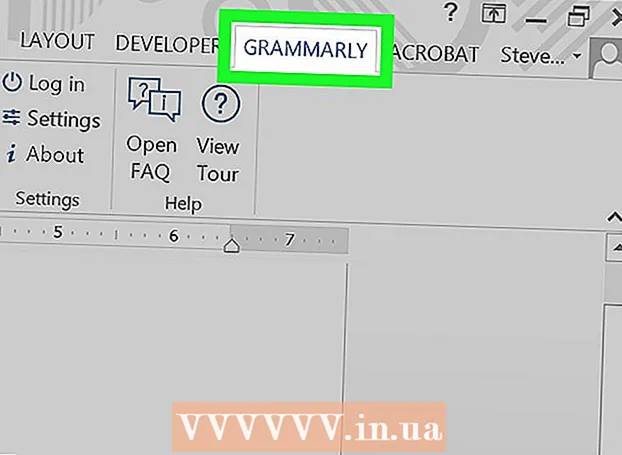

- Instale um software antivírus em seu computador. O software antivírus é capaz de detectar e remover programas e arquivos potencialmente perigosos depois de baixados. O Windows Defender é um bom software para usuários de PC e vem pré-instalado em computadores que executam o Windows 10. Se você estiver usando um Mac, o software AVG ou McAfee pode se tornar “ sólida ”defesa, suporte para conjunto de segurança padrão Gatekeeper.

- Você também deve garantir que o programa de firewall do seu computador e o recurso Bluetooth permitam apenas conexões confiáveis para acessar o seu computador.

Método 4 de 4: Proteja sua rede

Use redes sem fio seguras. Em geral, as redes seguras exigem que você insira uma senha antes de se conectar. Em alguns lugares (como o aeroporto ou o café), você pode pedir a senha depois de comprar algo.

- Se a rede sem fio não for segura, seu computador o avisará antes de conectar. Alguns sistemas operacionais até mostram um ponto de exclamação ao lado do nome da rede.

- Se você precisar usar a Internet, mas não tiver acesso a uma rede segura, precisará alterar sua senha na próxima vez que fizer logon em uma rede segura.

- Se você tiver uma rede sem fio em casa, certifique-se de que a rede esteja sempre segura e criptografada. Lembre-se de que, se você deixar o padrão, seu roteador sem fio geralmente ficará inseguro - você mesmo deve fazer isso.

Baixe apenas programas de sites confiáveis. Você também deve ter isso em mente ao visitar sites usando uma conexão insegura. Se você não vir um ícone de cadeado à esquerda do URL e "HTTPS" na frente da parte "www" do URL, é melhor evitar visitar o site (ou fazer download de qualquer coisa), se possível. .

- Aprenda a reconhecer sites falsos. Além de evitar sites que não possuem "HTTPS" e o ícone de cadeado próximo ao URL, você deve verificar novamente o URL do site antes de digitar a senha nele. Alguns sites conspiram para roubar informações de login falsificando o site (também conhecido como "phishing"). Você pode identificar essas páginas observando se há caracteres extras (ou ausentes), travessões entre palavras ou símbolos redundantes.

- Exemplo: uma página falsa do Facebook pode ter um URL de faceboook.com.

- Os sites que têm travessões entre palavras (a palavra entre "www" e ".com") geralmente não são confiáveis.

- Não use serviços de compartilhamento de arquivos. Normalmente, o compartilhamento de arquivos não apenas viola as leis de propriedade intelectual, mas os sites de compartilhamento de arquivos às vezes podem fazer parte dos hackers. Você pode pensar que está baixando uma música de sucesso recente ou um novo filme, mas o arquivo é, na verdade, um vírus ou malware disfarçado.

- Muitos arquivos são projetados em um truque para que vírus ou malware sejam ocultados dentro deles e não sejam detectados pelo software antivírus. O vírus não danificará seu sistema, a menos que você tente abrir o arquivo.

- Compre apenas em sites seguros. Nunca insira informações de conta ou cartão de crédito em uma página que não tenha "https: //" antes da parte "www" do endereço do site. A letra "s" garante a segurança do site. Páginas sem esse texto não criptografarão ou protegerão seus dados.

- Não exponha informações pessoais nas redes sociais. Você pode pensar que só compartilha com seus amigos, mas expor muitas informações sobre você e sua vida nas redes sociais pode torná-lo vulnerável a ataques de hackers. Você deve compartilhar suas informações pessoais diretamente com alguém que deseja saber, em vez de publicá-las nas redes sociais. propaganda

Adendo

- Existem muitos firewalls e softwares antivírus gratuitos e pagos na Internet para você escolher.

- Certifique-se de que sua senha não seja igual ao seu nome de usuário ou e-mail.

Atenção

- Infelizmente, a única maneira de você nunca ser hackeado é completamente longe da tecnologia.