Autor:

Gregory Harris

Data De Criação:

15 Abril 2021

Data De Atualização:

1 Julho 2024

Contente

- Passos

- Método 1 de 4: Detectar e remover spyware em seu dispositivo Android

- Método 2 de 4: usando o HijackThis (Windows)

- Método 3 de 4: usando Netstat (Windows)

- Método 4 de 4: usando o terminal (Mac OS X)

- Pontas

- Avisos

Spyware é um tipo de software malicioso (software) que executa certas ações sem o conhecimento do usuário, como exibir anúncios, coletar informações confidenciais ou modificar as configurações do dispositivo. Se sua conexão com a Internet ficar lenta, seu navegador ficar lento ou ocorrer algum outro fenômeno incomum, seu computador pode estar infectado por spyware.

Passos

Método 1 de 4: Detectar e remover spyware em seu dispositivo Android

1 Lembre-se dos sinais de spyware. Se sua conexão com a Internet cai com frequência ou se você recebe mensagens de texto estranhas, incluindo mensagens de estranhos, em seu smartphone, o dispositivo provavelmente está infectado com spyware.

1 Lembre-se dos sinais de spyware. Se sua conexão com a Internet cai com frequência ou se você recebe mensagens de texto estranhas, incluindo mensagens de estranhos, em seu smartphone, o dispositivo provavelmente está infectado com spyware. - O spyware geralmente gera mensagens com um conjunto aleatório de caracteres ou com uma solicitação para inserir um código específico.

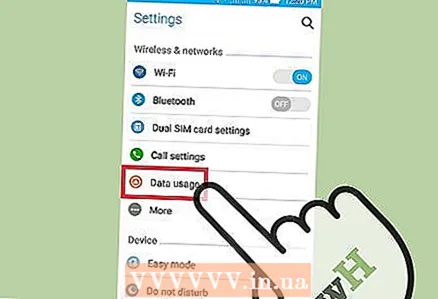

2 Verifique como os aplicativos estão usando o tráfego da Internet. Abra o aplicativo Configurações e clique em Controle de tráfego. Role a tela para baixo e veja qual tráfego está sendo consumido por um determinado aplicativo. Como regra, o spyware consome muito tráfego.

2 Verifique como os aplicativos estão usando o tráfego da Internet. Abra o aplicativo Configurações e clique em Controle de tráfego. Role a tela para baixo e veja qual tráfego está sendo consumido por um determinado aplicativo. Como regra, o spyware consome muito tráfego.  3 Faça backup de seus dados. Conecte seu smartphone ao computador usando um cabo USB e arraste arquivos importantes (como fotos ou contatos) para o disco rígido.

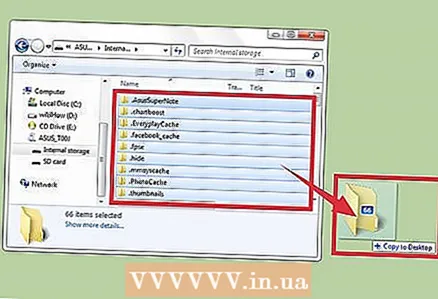

3 Faça backup de seus dados. Conecte seu smartphone ao computador usando um cabo USB e arraste arquivos importantes (como fotos ou contatos) para o disco rígido. - Como o dispositivo móvel e o computador estão executando sistemas operacionais diferentes, o computador não será infectado.

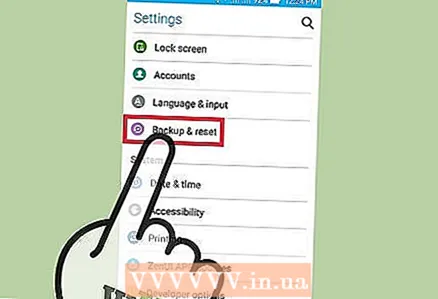

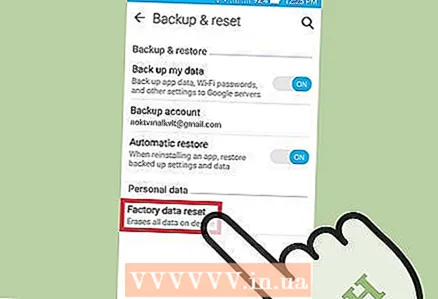

4 Abra o aplicativo Configurações e toque em Backup e redefinição. Uma tela será aberta com várias opções, incluindo a opção de redefinir o dispositivo para as configurações de fábrica.

4 Abra o aplicativo Configurações e toque em Backup e redefinição. Uma tela será aberta com várias opções, incluindo a opção de redefinir o dispositivo para as configurações de fábrica.  5 Clique em "Redefinir para as configurações de fábrica". Ele está na parte inferior da tela Backup e redefinição.

5 Clique em "Redefinir para as configurações de fábrica". Ele está na parte inferior da tela Backup e redefinição.  6 Clique em "Redefinir dados de fábrica". O smartphone será reiniciado automaticamente e os dados e aplicativos do usuário, incluindo spyware, serão removidos.

6 Clique em "Redefinir dados de fábrica". O smartphone será reiniciado automaticamente e os dados e aplicativos do usuário, incluindo spyware, serão removidos. - Observe que redefinir as configurações de fábrica apagará todos os dados do usuário. Portanto, certifique-se de fazer backup das informações importantes.

Método 2 de 4: usando o HijackThis (Windows)

1 Baixar e instalar HijackThis. Este é um utilitário projetado para detectar spyware. Clique duas vezes no arquivo de instalação para executá-lo. Depois de instalar este utilitário, execute-o.

1 Baixar e instalar HijackThis. Este é um utilitário projetado para detectar spyware. Clique duas vezes no arquivo de instalação para executá-lo. Depois de instalar este utilitário, execute-o. - O software semelhante é Adaware ou MalwareBytes.

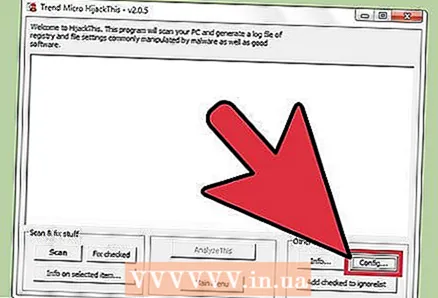

2 Clique em Config. Este botão está localizado no canto inferior direito da tela, na seção Outras coisas. As configurações do programa serão abertas.

2 Clique em Config. Este botão está localizado no canto inferior direito da tela, na seção Outras coisas. As configurações do programa serão abertas. - Nas configurações, você pode habilitar ou desabilitar certos recursos, como backup de arquivos. É recomendável que você crie um backup se estiver trabalhando com arquivos ou software importantes. O backup é pequeno; além disso, pode ser excluído posteriormente (da pasta na qual os backups estão armazenados).

- Observe que o recurso "Faça backups antes de consertar itens" está habilitado por padrão.

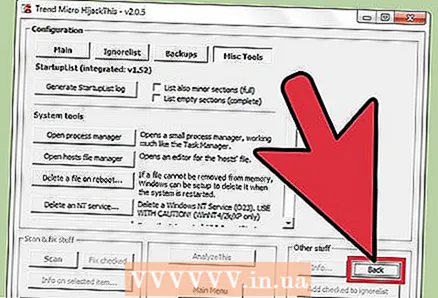

3 Clique em "Voltar" para retornar ao menu principal. Este botão substitui o botão Config quando a janela de configurações é aberta.

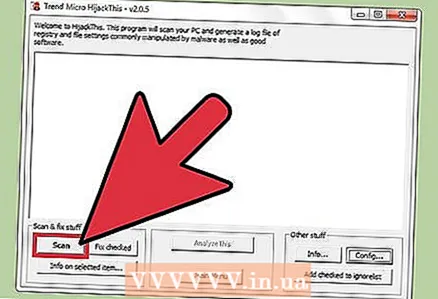

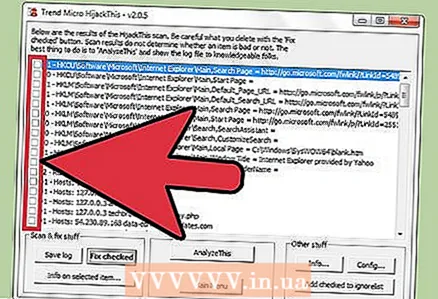

3 Clique em "Voltar" para retornar ao menu principal. Este botão substitui o botão Config quando a janela de configurações é aberta.  4 Clique em “Scan”. Este botão está localizado no canto inferior esquerdo da tela, que exibirá uma lista de arquivos potencialmente perigosos. É importante observar que o HijackThis verificará rapidamente os nós mais vulneráveis do sistema, portanto, nem todos os arquivos da lista serão maliciosos.

4 Clique em “Scan”. Este botão está localizado no canto inferior esquerdo da tela, que exibirá uma lista de arquivos potencialmente perigosos. É importante observar que o HijackThis verificará rapidamente os nós mais vulneráveis do sistema, portanto, nem todos os arquivos da lista serão maliciosos.  5 Marque a caixa ao lado do arquivo suspeito e clique em "Informações sobre o item selecionado". Uma janela será aberta com informações detalhadas sobre o arquivo e o motivo pelo qual foi incluído na lista especificada. Após verificar o arquivo, feche a janela.

5 Marque a caixa ao lado do arquivo suspeito e clique em "Informações sobre o item selecionado". Uma janela será aberta com informações detalhadas sobre o arquivo e o motivo pelo qual foi incluído na lista especificada. Após verificar o arquivo, feche a janela. - As informações detalhadas na tela mostram a localização do arquivo, sua possível utilização e a ação recomendada para ser aplicada ao arquivo.

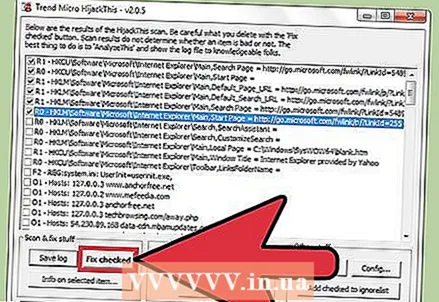

6 Clique em “Corrigir verificado”. Este botão está localizado no canto esquerdo inferior da tela; HijackThis irá restaurar ou excluir o arquivo selecionado (dependendo da ação selecionada).

6 Clique em “Corrigir verificado”. Este botão está localizado no canto esquerdo inferior da tela; HijackThis irá restaurar ou excluir o arquivo selecionado (dependendo da ação selecionada). - Você pode selecionar vários arquivos de uma vez; para fazer isso, marque a caixa ao lado de cada um deles.

- Antes de realizar qualquer ação, o HijackThis criará (por padrão) uma cópia de backup dos dados para que o usuário possa desfazer as alterações feitas.

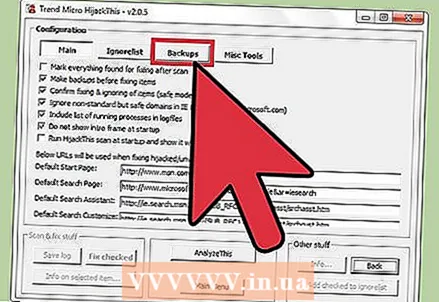

7 Restaure os dados do backup. Para desfazer quaisquer alterações feitas pelo HijackThis, clique em Config no canto inferior direito da tela e clique em Backup. Selecione o arquivo de backup da lista (seu nome inclui a data e hora em que foi criado) e clique em “Restaurar”.

7 Restaure os dados do backup. Para desfazer quaisquer alterações feitas pelo HijackThis, clique em Config no canto inferior direito da tela e clique em Backup. Selecione o arquivo de backup da lista (seu nome inclui a data e hora em que foi criado) e clique em “Restaurar”. - Os backups serão mantidos até que você os exclua. Ou seja, você pode fechar o HijackThis e restaurar os dados posteriormente.

Método 3 de 4: usando Netstat (Windows)

1 Abra uma janela de prompt de comando. Netstat é um utilitário integrado do Windows que detecta spyware e outros arquivos maliciosos. Clique em ⊞ Win + Rpara abrir a janela Executar e, em seguida, digite cmd... A linha de comando fornece interação com o sistema operacional por meio de comandos de texto.

1 Abra uma janela de prompt de comando. Netstat é um utilitário integrado do Windows que detecta spyware e outros arquivos maliciosos. Clique em ⊞ Win + Rpara abrir a janela Executar e, em seguida, digite cmd... A linha de comando fornece interação com o sistema operacional por meio de comandos de texto. - Use este método se você não quiser instalar software adicional ou quiser mais controle sobre o processo de remoção de malware.

2 Digite o comando netstat -b e pressione ↵ Entre. Uma lista de processos que têm acesso à Internet (podem abrir portas ou usar uma conexão à Internet) será exibida.

2 Digite o comando netstat -b e pressione ↵ Entre. Uma lista de processos que têm acesso à Internet (podem abrir portas ou usar uma conexão à Internet) será exibida. - Neste comando, o operador -b significa "código binário". Ou seja, a tela exibirá os "binários" (arquivos executáveis) ativos e suas conexões.

3 Descubra quais processos são maliciosos. Se você não souber o nome do processo ou se ele abrir uma porta, provavelmente é malware. Se você não tiver certeza de qualquer processo ou porta, pesquise o nome do processo na Internet. Provavelmente, outros usuários já encontraram processos incomuns e deixaram comentários sobre sua natureza (maliciosos ou inofensivos). Se você tiver certeza de que o processo é malicioso, exclua o arquivo que inicia o processo.

3 Descubra quais processos são maliciosos. Se você não souber o nome do processo ou se ele abrir uma porta, provavelmente é malware. Se você não tiver certeza de qualquer processo ou porta, pesquise o nome do processo na Internet. Provavelmente, outros usuários já encontraram processos incomuns e deixaram comentários sobre sua natureza (maliciosos ou inofensivos). Se você tiver certeza de que o processo é malicioso, exclua o arquivo que inicia o processo. - Se você ainda não descobriu a natureza do processo, é melhor não excluir o arquivo correspondente, pois isso pode causar o travamento de algum programa.

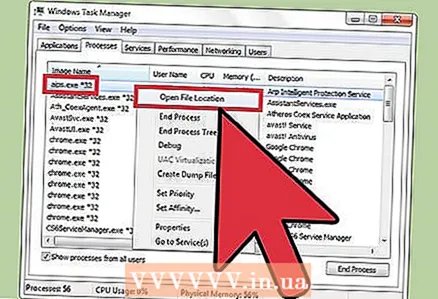

4 Clique em Ctrl + Alt + Excluir. O Gerenciador de Tarefas do Windows será aberto, listando todos os processos ativos. Role a lista para baixo e encontre o processo malicioso que você detectou usando a linha de comando.

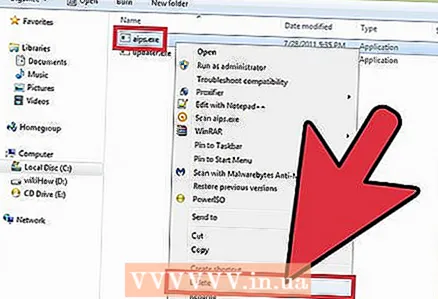

4 Clique em Ctrl + Alt + Excluir. O Gerenciador de Tarefas do Windows será aberto, listando todos os processos ativos. Role a lista para baixo e encontre o processo malicioso que você detectou usando a linha de comando.  5 Clique com o botão direito no nome do processo e selecione "Abrir local de armazenamento de arquivo" no menu. Uma pasta com um arquivo malicioso será aberta.

5 Clique com o botão direito no nome do processo e selecione "Abrir local de armazenamento de arquivo" no menu. Uma pasta com um arquivo malicioso será aberta.  6 Clique com o botão direito no arquivo e selecione "Excluir" no menu. O arquivo malicioso será enviado para a Lixeira, o que impede o início de processos.

6 Clique com o botão direito no arquivo e selecione "Excluir" no menu. O arquivo malicioso será enviado para a Lixeira, o que impede o início de processos. - Se uma janela for aberta avisando que o arquivo não pode ser excluído porque está em uso, volte para a janela do Gerenciador de Tarefas, destaque o processo e clique em Finalizar Processo. O processo será concluído e você pode excluir o arquivo correspondente.

- Se você excluiu o arquivo errado, clique duas vezes na Lixeira para abri-lo e arraste o arquivo da Lixeira para restaurá-lo.

7 Clique com o botão direito no Lixo e selecione Esvaziar no menu. Isso excluirá permanentemente o arquivo.

7 Clique com o botão direito no Lixo e selecione Esvaziar no menu. Isso excluirá permanentemente o arquivo.

Método 4 de 4: usando o terminal (Mac OS X)

1 Abra um terminal. No terminal, você pode executar um utilitário que detecta spyware (se, é claro, houver um). Clique em "Aplicativos" - "Utilitários" e clique duas vezes em "Terminal". O terminal fornece interação com o sistema operacional por meio de comandos de texto.

1 Abra um terminal. No terminal, você pode executar um utilitário que detecta spyware (se, é claro, houver um). Clique em "Aplicativos" - "Utilitários" e clique duas vezes em "Terminal". O terminal fornece interação com o sistema operacional por meio de comandos de texto. - O ícone do terminal pode ser encontrado no Launchpad.

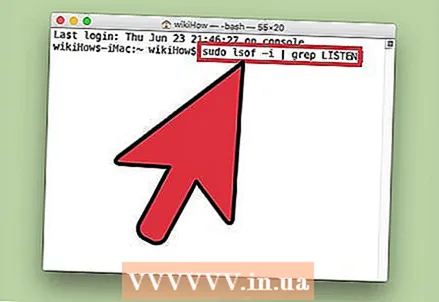

2 Digite o comando sudo lsof -i | grep LISTEN e pressione ⏎ Retorno. Uma lista de processos ativos e informações sobre suas atividades na rede será exibida.

2 Digite o comando sudo lsof -i | grep LISTEN e pressione ⏎ Retorno. Uma lista de processos ativos e informações sobre suas atividades na rede será exibida. - Equipe sudo concede acesso root ao comando subsequente, ou seja, permite que você visualize os arquivos do sistema.

- lsof é a abreviação de "lista de arquivos abertos". Ou seja, este comando permite que você visualize os processos em execução.

- Operador -eu indica que a lista de processos ativos deve ser acompanhada por informações sobre sua atividade de rede, porque o spyware se conecta à Internet para se comunicar com fontes externas.

- grep LISTEN - este comando seleciona processos que abrem certas portas (é assim que funciona o spyware).

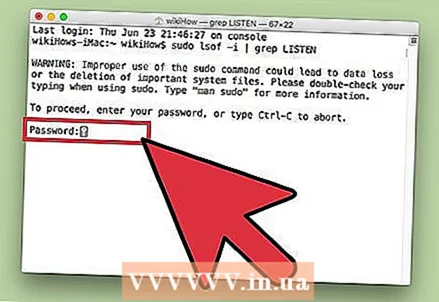

3 Digite sua senha de administrador e clique em ⏎ Retorno. Isso é exigido pelo comando sudo... Lembre-se de que, ao inserir a senha, ela não é exibida no terminal.

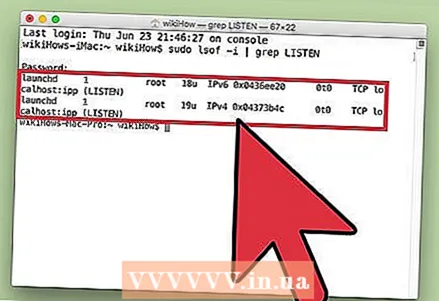

3 Digite sua senha de administrador e clique em ⏎ Retorno. Isso é exigido pelo comando sudo... Lembre-se de que, ao inserir a senha, ela não é exibida no terminal.  4 Descubra quais processos são maliciosos. Se você não souber o nome do processo ou se ele abrir uma porta, provavelmente é malware. Se você não tiver certeza de qualquer processo ou porta, pesquise o nome do processo na Internet. Provavelmente, outros usuários já encontraram processos incomuns e deixaram comentários sobre sua natureza (maliciosos ou inofensivos). Se você tiver certeza de que o processo é malicioso, exclua o arquivo que inicia o processo.

4 Descubra quais processos são maliciosos. Se você não souber o nome do processo ou se ele abrir uma porta, provavelmente é malware. Se você não tiver certeza de qualquer processo ou porta, pesquise o nome do processo na Internet. Provavelmente, outros usuários já encontraram processos incomuns e deixaram comentários sobre sua natureza (maliciosos ou inofensivos). Se você tiver certeza de que o processo é malicioso, exclua o arquivo que inicia o processo. - Se você ainda não descobriu a natureza do processo, é melhor não excluir o arquivo correspondente, pois isso pode causar o travamento de algum programa.

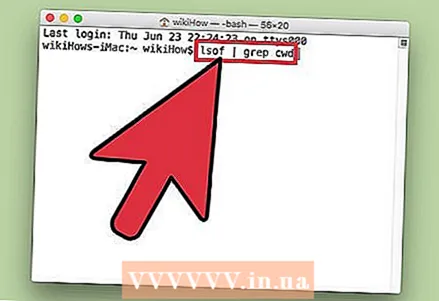

5 Digite o comando lsof | grep cwd e pressione ⏎ Retorno. Os caminhos para as pastas com arquivos correspondentes aos processos ativos serão exibidos. Encontre o processo malicioso na lista e copie o caminho para ele.

5 Digite o comando lsof | grep cwd e pressione ⏎ Retorno. Os caminhos para as pastas com arquivos correspondentes aos processos ativos serão exibidos. Encontre o processo malicioso na lista e copie o caminho para ele. - cwd denota o diretório de trabalho atual.

- Para tornar as listas mais fáceis de ler, execute o último comando em uma nova janela de terminal; para fazer isso, pressione o terminal ⌘ Cmd + N.

6 Digitar sudo rm -rf [caminho para o arquivo] e pressione ⏎ Retorno. Insira o caminho do arquivo entre colchetes. Este comando excluirá o arquivo correspondente.

6 Digitar sudo rm -rf [caminho para o arquivo] e pressione ⏎ Retorno. Insira o caminho do arquivo entre colchetes. Este comando excluirá o arquivo correspondente. - rm É uma abreviatura para “remover”.

- Certifique-se de que deseja excluir este arquivo específico. Lembre-se de que o arquivo será excluído permanentemente. Portanto, recomendamos que você crie um backup com antecedência. Abra o menu Apple e clique em Preferências do sistema> Time Machine> Backup.

Pontas

- Se o HijackThis produzir muitos arquivos suspeitos, clique em Salvar log para criar um arquivo de texto com os resultados e publicá-los neste fórum. Talvez outros usuários possam recomendar o que fazer com este ou aquele arquivo.

- As portas 80 e 443 são usadas por muitos programas confiáveis de acesso à rede. Obviamente, o spyware pode usar essas portas, mas isso é improvável, o que significa que o spyware abrirá outras portas.

- Ao encontrar e remover spyware, altere as senhas de cada conta em que você fizer login em seu computador. Melhor prevenir do que remediar.

- Alguns aplicativos móveis que supostamente detectam e removem spyware em dispositivos Android não são confiáveis ou até mesmo fraudulentos. A melhor maneira de limpar o spyware do seu smartphone é retornar às configurações de fábrica.

- A redefinição de fábrica também é uma forma eficaz de remover spyware do iPhone, mas se você não tiver acesso root aos arquivos do sistema, é provável que o spyware não consiga se infiltrar no iOS.

Avisos

- Tenha cuidado ao excluir arquivos desconhecidos. Excluir um arquivo da pasta Sistema (no Windows) pode danificar o sistema operacional e reinstalar o Windows.

- Da mesma forma, tenha cuidado ao excluir arquivos usando o terminal no Mac OS X. Se você acha que encontrou um processo malicioso, primeiro leia as informações sobre ele na Internet.