Autor:

Laura McKinney

Data De Criação:

4 Abril 2021

Data De Atualização:

1 Julho 2024

Contente

- Windows: para ver os arquivos abertos recentemente, pressione a tecla janelas + E para abrir o Explorador de Arquivos. Consulte a seção "Arquivos recentes" na parte inferior do painel principal para ver se há sinais de anomalia. Você também pode ver os aplicativos abertos recentemente acima do menu Iniciar.

- Mac: clique no menu Apple no canto superior esquerdo da tela e selecione Itens recentes (Dados recentes). Você pode clicar Formulários (Aplicativos) para ver os aplicativos usados recentemente, Documentos (Documentação) para visualizar arquivos e Servidores (Servidor) para ver a lista de conexões "outstream".

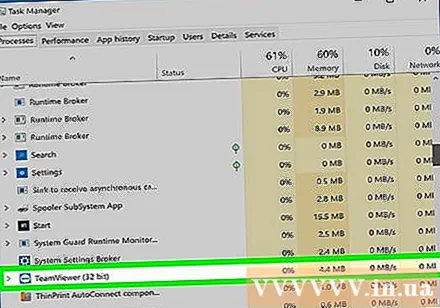

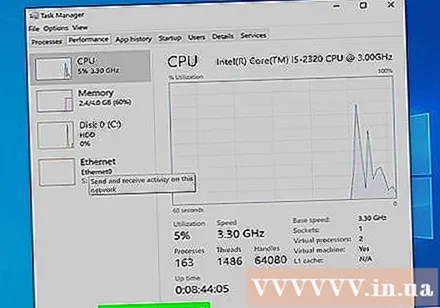

Abra o Gerenciador de tarefas ou o Monitor de atividades. Esses utilitários podem informar o que está acontecendo no seu computador.

- Windows - Imprensa Ctrl + Mudança + Esc.

- Mac - Abra a pasta Formulários no Finder, clique duas vezes na pasta Serviços de utilidade pública e clique duas vezes Monitor de Atividade.

Apague todo o sistema se você não puder remover a intrusão. Se o seu computador ainda estiver comprometido ou você achar que ainda há algo prejudicial, a única maneira segura é limpar o sistema e reinstalar o sistema operacional. No entanto, primeiro você precisa fazer backup de seus dados importantes, pois tudo será apagado e redefinido.

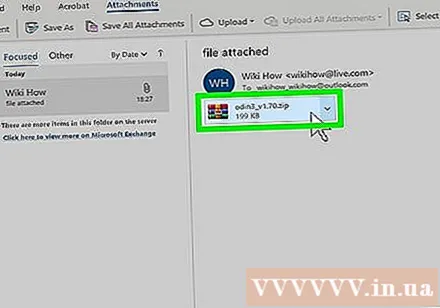

- Ao fazer backup de dados em um computador infectado, certifique-se de verificar cada arquivo antes de fazer o backup. Reimportar arquivos antigos sempre pode infectar seu computador novamente.

- Veja as instruções sobre como formatar um computador Windows ou Mac e reinstalar o sistema operacional.

Parte 2 de 2: Previna intrusões futuras

Certifique-se de que seu firewall tenha uma configuração padrão. Se você não estiver usando um servidor web ou outro programa que requeira acesso remoto ao seu computador, não será necessário abrir as portas de conexão. A maioria dos programas que precisam de um gateway usa UPnP - que abre a porta quando necessário e se fecha quando o programa não está em uso. Abrir portas indefinidamente abertas tornará sua rede vulnerável a intrusões.

- Vamos ver como configurar o encaminhamento de porta em seu roteador e verificar se não há portas abertas, a menos que seja necessário para o servidor que você está usando.

Certifique-se de que as senhas que você usa são altamente seguras e difíceis de adivinhar. Cada serviço ou programa protegido por senha que você usa deve ter uma senha exclusiva que seja difícil de adivinhar. Essa é uma maneira de garantir que os hackers não usem a senha do serviço comprometido para acessar outras contas. Consulte o guia do usuário do gerenciador de senhas para uma operação mais fácil.

Evite usar pontos de Wi-Fi públicos. Os pontos públicos de Wi-Fi são arriscados porque você não tem controle sobre a rede. Você não sabe se o mesmo usuário de Wi-Fi está controlando o tráfego do seu computador. Por meio de um sistema Wi-Fi público, outras pessoas podem acessar um navegador da web aberto ou outras informações. Você pode reduzir o risco usando uma VPN sempre que se conectar ao Wi-Fi para criptografar sua transmissão.

- Veja como definir a configuração VPN para ver como configurar uma conexão com o serviço VPN.

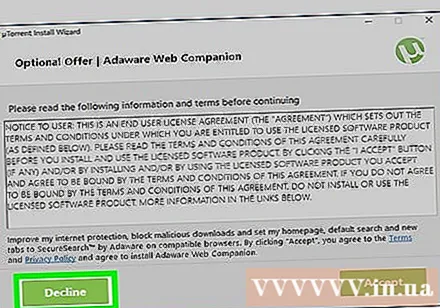

Sempre tenha cuidado com programas carregados online. Muitos programas "gratuitos" por aí contêm outro software de que você não precisa. Preste atenção ao processo de instalação para certificar-se de recusar qualquer outro "convite". Evite baixar software ilegal, pois essa é uma forma familiar de infectar seu sistema operacional. propaganda

Adendo

- Observe que o seu computador pode iniciar automaticamente para instalar a atualização. Muitos computadores mais novos são configurados para atualizar automaticamente o sistema, geralmente à noite, quando você não está usando o computador. Se o seu computador iniciar automaticamente quando você não estiver usando-o, é porque o computador no modo de suspensão foi "ativado" para instalar as atualizações.

- Embora seu computador possa ser acessado remotamente, os recursos geralmente são muito baixos. Existem etapas que você pode seguir para evitar intrusões.