Autor:

Tamara Smith

Data De Criação:

21 Janeiro 2021

Data De Atualização:

1 Julho 2024

Contente

- Dar um passo

- Método 1 de 3: Faça login sem uma senha

- Método 2 de 3: obtenha acesso remoto

- Método 3 de 3: quebrar uma senha WiFi (WEP)

- Avisos

Hackear um computador é uma habilidade útil e às vezes essencial para dominar. Abaixo você encontrará instruções para fazer login sem uma senha (útil se você não se lembra da sua senha ou se deseja verificar o computador de seu filho / cônjuge), para obter acesso remoto a um computador (para verificar um usuário ou localizar um dispositivo roubado) ou para quebrar uma senha de Wi-Fi (útil se você estiver precisando ou se perder em uma cidade desconhecida).

Dar um passo

Método 1 de 3: Faça login sem uma senha

Inicialize o computador no "Modo de segurança".

Inicialize o computador no "Modo de segurança". Clique em "Iniciar".

Clique em "Iniciar". Clique em "Executar".

Clique em "Executar". Modelo: "control userpasswords2".

Modelo: "control userpasswords2".  Altere as senhas de uma das contas de usuário. Claro, o usuário logo descobrirá, então você pode ter que mentir.

Altere as senhas de uma das contas de usuário. Claro, o usuário logo descobrirá, então você pode ter que mentir.  Reinicie o computador.

Reinicie o computador.

Método 2 de 3: obtenha acesso remoto

Baixe o programa "LogMeIn". Existe uma versão gratuita, mas você também pode optar por uma assinatura.

Baixe o programa "LogMeIn". Existe uma versão gratuita, mas você também pode optar por uma assinatura. - O programa deve ser baixado no computador que você deseja visualizar ou usar remotamente. É uma ferramenta útil se o seu computador for roubado ou se você tiver um filho ou filha adolescente e quiser monitorar as atividades do computador.

- Você deve criar uma conta no site da LogMeIn para usar o software.

Faça login no site do LogMeIn.

Faça login no site do LogMeIn. Vá para a página "Meus computadores". Esta página deve abrir automaticamente quando você fizer login.

Vá para a página "Meus computadores". Esta página deve abrir automaticamente quando você fizer login.  Adicione o computador que deseja acessar remotamente. Na parte inferior da página, você verá um botão que diz "Adicionar computador". Clique no botão e preencha as informações necessárias.

Adicione o computador que deseja acessar remotamente. Na parte inferior da página, você verá um botão que diz "Adicionar computador". Clique no botão e preencha as informações necessárias.  Clique no nome do computador após adicioná-lo.

Clique no nome do computador após adicioná-lo. Faça login no computador. Isso significa que você precisa saber o nome de usuário e a senha da conta que deseja visualizar.

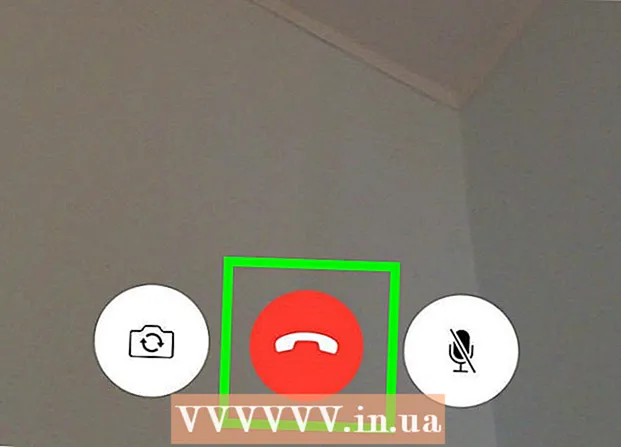

Faça login no computador. Isso significa que você precisa saber o nome de usuário e a senha da conta que deseja visualizar.  Clique em "Controle Remoto". Se estiver espionando alguém, tente mover o mínimo possível o mouse e não clique em nada.

Clique em "Controle Remoto". Se estiver espionando alguém, tente mover o mínimo possível o mouse e não clique em nada.  Saia quando terminar.

Saia quando terminar.

Método 3 de 3: quebrar uma senha WiFi (WEP)

Baixe os programas necessários. Você precisa de dois programas para fazer isso: "CommView" (que procura vulnerabilidades na rede que você deseja acessar) e AirCrackNG (o programa com o qual você quebra a senha).

Baixe os programas necessários. Você precisa de dois programas para fazer isso: "CommView" (que procura vulnerabilidades na rede que você deseja acessar) e AirCrackNG (o programa com o qual você quebra a senha). - Certifique-se de que o adaptador de rede sem fio do seu computador seja compatível com CommView.

Encontre uma rede. Use o CommView para pesquisar redes sem fio. Escolha uma rede com criptografia WEP e um sinal bastante forte.

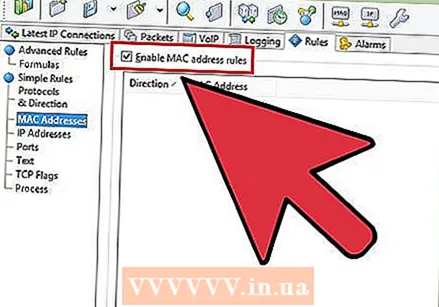

Encontre uma rede. Use o CommView para pesquisar redes sem fio. Escolha uma rede com criptografia WEP e um sinal bastante forte.  Use os detalhes da rede. Clique com o botão direito na rede, selecione "Copiar endereço MAC", vá até a guia "Regras" e depois em "Endereços MAC". Marque a caixa ao lado de "ativar regras de endereço MAC" e clique em Ação → Capturar → Adicionar registro → Ambos. Cole o endereço MAC.

Use os detalhes da rede. Clique com o botão direito na rede, selecione "Copiar endereço MAC", vá até a guia "Regras" e depois em "Endereços MAC". Marque a caixa ao lado de "ativar regras de endereço MAC" e clique em Ação → Capturar → Adicionar registro → Ambos. Cole o endereço MAC.  Veja os "Pacotes de dados". Classifique a lista de forma que você veja apenas os pacotes de dados (D), e não os pacotes de gerenciamento (M) e controle (C).

Veja os "Pacotes de dados". Classifique a lista de forma que você veja apenas os pacotes de dados (D), e não os pacotes de gerenciamento (M) e controle (C).  Salve os pacotes. Vá para a guia "Registro" e marque a caixa ao lado de "ativar salvamento automático". Pode ser necessário ajustar as configurações de tamanho das pastas (Diretório) e arquivos (Arquivo). Defina-os para 2.000 e 20, respectivamente.

Salve os pacotes. Vá para a guia "Registro" e marque a caixa ao lado de "ativar salvamento automático". Pode ser necessário ajustar as configurações de tamanho das pastas (Diretório) e arquivos (Arquivo). Defina-os para 2.000 e 20, respectivamente.  Clique em "Jogar" para começar a coletar. Espere até ter coletado pelo menos 100.000 pacotes.

Clique em "Jogar" para começar a coletar. Espere até ter coletado pelo menos 100.000 pacotes.  Clique em "Concatenar Logs" na guia "Log". Certifique-se de que todos os registros estejam selecionados.

Clique em "Concatenar Logs" na guia "Log". Certifique-se de que todos os registros estejam selecionados.  Exporte os arquivos de log. Vá para a pasta onde os arquivos de log são mantidos e abra o arquivo de log. Clique em Arquivo → Exportar → Formato WireShark / tcpdump e salve onde possa encontrá-lo facilmente.

Exporte os arquivos de log. Vá para a pasta onde os arquivos de log são mantidos e abra o arquivo de log. Clique em Arquivo → Exportar → Formato WireShark / tcpdump e salve onde possa encontrá-lo facilmente.  Abra seu arquivo recém-criado com o Aircrack. Inicie o Aircrack e clique em "WEP". Abra o arquivo e clique em "Iniciar".

Abra seu arquivo recém-criado com o Aircrack. Inicie o Aircrack e clique em "WEP". Abra o arquivo e clique em "Iniciar".  Digite o número do índice. Quando a janela do prompt de comando abrir, digite o número do índice para a rede de destino. Provavelmente é 1. Pressione Enter e aguarde. Se funcionar, você verá a senha.

Digite o número do índice. Quando a janela do prompt de comando abrir, digite o número do índice para a rede de destino. Provavelmente é 1. Pressione Enter e aguarde. Se funcionar, você verá a senha.

Avisos

- Hackear um computador pode ter consequências graves, especialmente quando se trata de um computador público ou escolar.

- A vítima pode descobrir facilmente que alguém bisbilhotou seu computador. Portanto, tome cuidado, você pode ser facilmente pego.

- Use essas técnicas apenas se tiver permissão do usuário do computador.